На главные страницы новостных сайтов обычно попадают «красивые» компьютерные ошибки и сложные уязвимости, благодаря которым случаются масштабные инциденты вроде прошлогодних атак WannaCry и NotPetya. Но специалисты знают: чаще всего залезть в систему и причинить вполне заметный ущерб хакерам позволяют «детские» ошибки, допущенные разработчиками системы — или теми, кто ее настраивал и устанавливал.

Неправильно настроенные системы буквально окружают нас, мы встречаем их повсеместно и ежедневно. Всего несколько часов отделяет первый взгляд хакера на такую систему от ее полной капитуляции перед человеческим интеллектом. Целый букет примеров, подтверждающих это, привел израильский исследователь Инбар Раз в своем докладе на Security Analyst Summit 2018.

Кофе бесплатно.

Многие «кофейные» карты лояльности устроены следующим образом: клиент кафе получает карту, пополняет ее на некоторую сумму, а затем расплачивается в кофейнях уже этой картой, а не живыми деньгами, получая какие-то бонусы за частоту визитов или крупные покупки. Баланс карты можно проверить на веб-сайте, введя ее номер.

Получив подобную карту, Инбар Раз обратил внимание, что на сайте можно проверять карты с любыми номерами, причем делать это неограниченное количество раз. С помощью крошечной программы, которую можно написать буквально за полчаса, он перебрал множество номеров карт и идентифицировал те, на которых реально были деньги.

Прочитав магнитную полосу своей карты при помощи дешевого USB-считывателя, он обнаружил, что на карте в открытом виде записан ее номер в сочетании с легко вычислимым контрольным разрядом. Поэтому записать на карту другой номер и пользоваться чужим балансом будет элементарно просто.

Проведя этичный тест — купив еще одну карту, пополнив ее и записав ее номер на первую, — Раз убедился, что трюк работает и на практике.

У сотрудников кафе есть техническая возможность заметить подлог: для этого надо сравнить номер, нанесенный на карту, с тем, что печатается на чеке. Но, разумеется, на практике никто не станет их сличать. Так что злоумышленник мог бы никогда больше не платить за свой кофе — и вряд ли кто-то поймал бы его за руку.

Слежка в стиле #СПАМ.

В свое время сервис #СПАМ оказался в эпицентре скандала, когда некоторых его сотрудников обвинили в злоупотреблении функциями мобильного приложения для слежки за конкретными пассажирами.

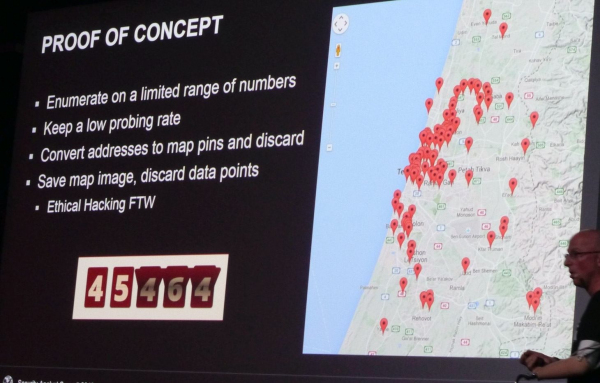

Оказывается, для подобной слежки в некоторых других такси-сервисах не потребуется даже наниматься к ним на работу. Инбар Раз обнаружил, что после того, как заказ такси сделан через веб-форму, его состояние можно отслеживать по контактному номеру телефона, причем защиты от перебора номеров — как и в случае с кофейными картами — не предусмотрено.

Еще одно простенькое приложение для перебора номеров — и в распоряжении хакера оказывается симпатичная карта, на которой точками отмечены адреса всех недавних заказов такси.

Аэропортовый (не)досмотр.

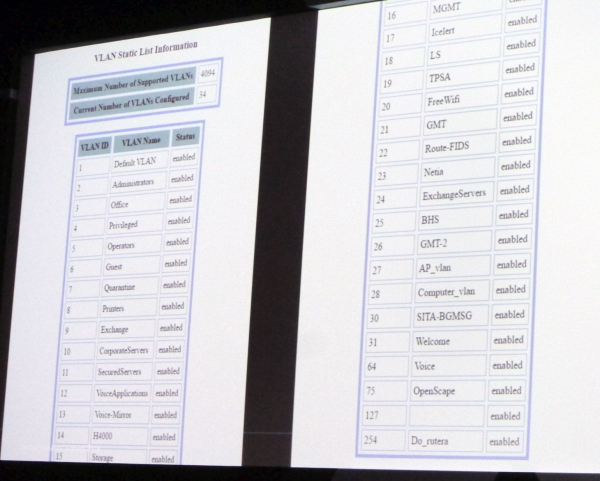

Привычный всем бесплатный Wi-Fi тоже порой таит сюрпризы. В бизнес-зале небольшого восточноевропейского аэропорта Инбар Раз решил проверить настройки местной точки доступа.

Настройки роутера открылись по стандартному веб-адресу, причем пароль администратора был пустым, то есть не требовался.

Изучив настройки, Раз понял: это не просто гостевая точка доступа, а главный коммутатор аэропорта. К нему подключены в том числе важные диспетчерские системы и системы безопасности.

Отключить их от сети мог любой посетитель с компьютером или даже смартфоном.

Главные выводы из этих историй, конечно, должны делать программисты и системные администраторы. Не стоит надеяться, что вашим маленьким кафе (аэропортом, службой такси) никогда не заинтересуются хакеры. Стандартные настройки, простые пароли «admin» или «12345», отсутствие «капчи» или другой защиты от автоматизированных атак — самые часто встречающиеся враги безопасности, а также самые простые цели для взломщика.

Даже хакер очень низкой квалификации сможет ими воспользоваться. И мало кто будет, как Инбар Раз, разглашать вам эти ошибки по всем правилам, вместо того чтобы пользоваться ими для своей выгоды.